WinRAR高危漏洞遭全球黑客疯狂利用

WinRAR高危漏洞遭全球黑客疯狂利用

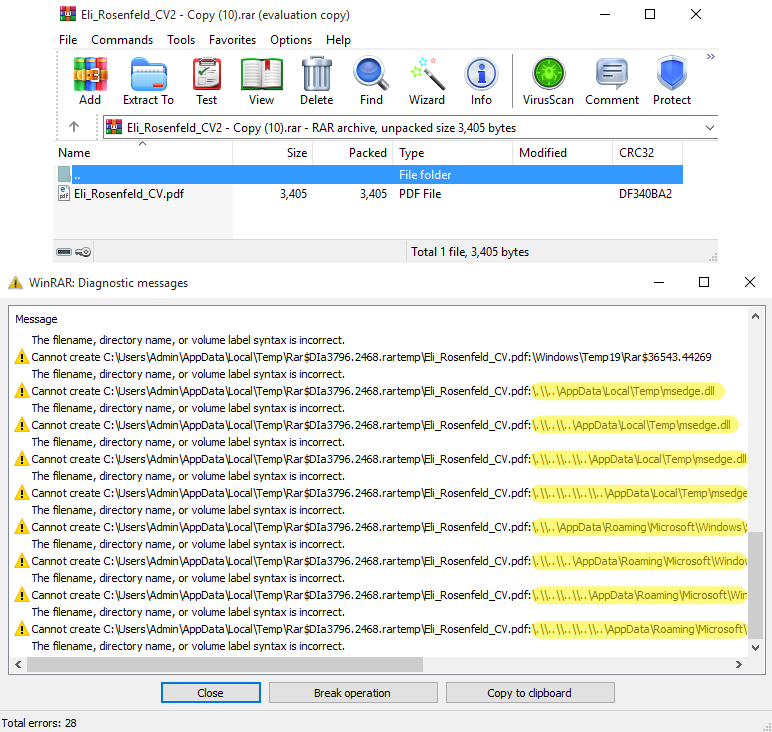

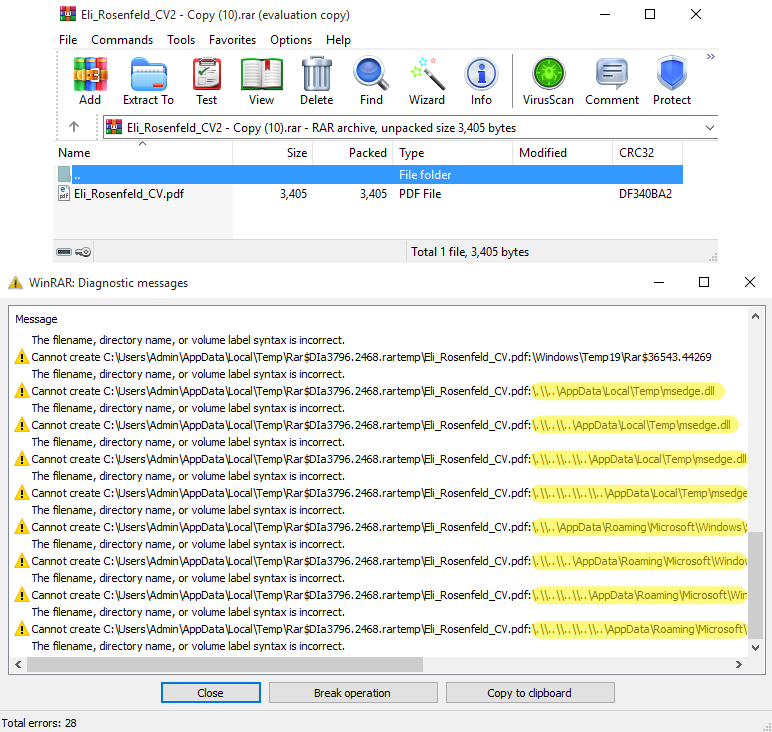

谷歌威胁情报小组与安全企业ESET联合发布的报告揭示,多个网络攻击团伙正在大规模利用WinRAR的严重安全漏洞(CVE-2025-8088)。该漏洞自2025年7月中旬被发现后,持续成为恶意攻击的主要手段。

安全研究团队指出,此漏洞最早于2025年7月18日被记录到攻击活动,至今仍在活跃。亲俄网络攻击团伙RomCom早在8月初就已将该漏洞用于零日攻击,相关证据显示其攻击行为已持续数月。

WinRAR开发团队已于7月30日发布修复补丁,建议用户立即升级至7.13版本以上以消除安全威胁。该漏洞的核心技术原理是通过Windows系统的备用数据流特性实施路径遍历攻击。

攻击者常选择Windows启动文件夹作为目标,使恶意脚本在用户下次登录时自动执行,实现持久化控制。谷歌监测数据显示,多个黑客组织正积极利用该漏洞发起攻击。

UNC4895(RomCom)通过鱼叉式网络钓鱼向军事单位投放Snipbot恶意软件,APT44和Turla则利用诱饵文件分发后续下载器和恶意软件套件。此外,经济动机的犯罪分子也加入其中,分发XWorm、AsyncRAT等远程访问工具及银行窃密插件,甚至部署由Telegram机器人控制的后门程序。

本文链接:/article/article-8b9dc56e

转载请注明出处,谢谢!